For et par år siden var ransomware knap og ikke så stor trussel, som det er i dag. Efter Petya og WannaCry-krisen så vi, hvilket potentiale det har, og folk begyndte pludselig at bekymre sig. Ronggolawe er ikke så udbredt som Petya og WannaCry, men det er stadig en enorm trussel for alle webbaserede virksomheder og websteder.

Men hvad er Ronggolawe og hvordan man beskytter mod det? Vi forsøger at give et værdifuldt indblik nedenfor, så sørg for at tjekke det ud.

Hvad det er, og hvordan man beskytter mod Ronggolawe ransomware

Hvad er Ronggolawe, og hvordan det fungerer

Ronggolawe eller Ronggolawe.A (”A” henviser til en variation af ondsindet software) blev ransomware først introduceret for et år siden. Det blev introduceret som en open source-kode og uploadet til GitHub af et påstået cybersikkerhedsfirma fra Jakarta, Indonesien. Ingen kan være sikre på, hvad de har til hensigt at gøre med det, men du kan gætte på, at cyberkriminelle finder det ret praktisk. Da det let kan fås og kræver minimal indsats for tilpasning til ondsindede formål, er det et af de mest almindelige ransomware-værktøjer i dag.

Ronggolawes vigtigste anvendelse er at målrette filer, der er gemt på webservere, og se efter et sikkerhedssmuthul af en slags. Når det først har fået kontrol over brugernes data, krypterer det det, og derefter beder gerningsmændene om penge for at dekryptere det igen. Derefter tilbyder de en "fair trade" og beder dig kontakte dem via den anførte e-mail-adresse. Selvfølgelig, selvom du betaler, er der en risiko for, at du aldrig vil se dine data igen.

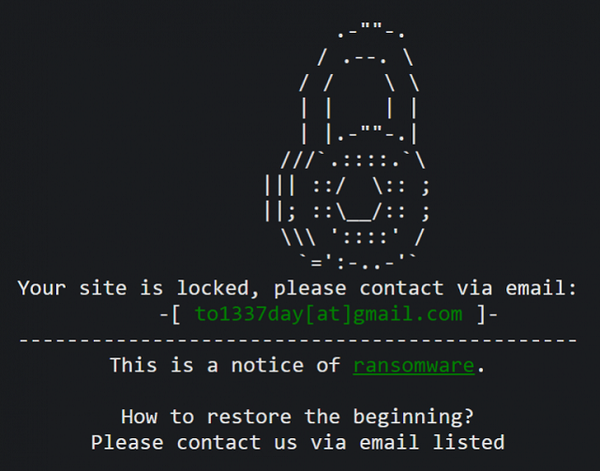

Det kan komme på forskellige måder, men for det meste via tredjeparts-plug-ins til understøttede websteder som WordPress, Magento, Blogger og lignende websteder. Alternativt spreder den sig via e-mails og links. For at komme ind ændres Ronggolawe ransomware .htaccess fil og konfigurerer tjenesten igen. Når den er inde, producerer den en grænseflade til angriber, hvor han er i stand til at kryptere og dekryptere dine filer efter eget valg. Du bliver straks bedt om denne pop op-webside:

Det er det øjeblik, du ved, at problemet er reelt. Der er intet du kan gøre i kølvandet, undtagen at betale. Og stadig kan ingen garantere, at du får dine data tilbage. Der er dog nogle måder, du kan beskytte dig mod Ronggolawe.

Sådan beskyttes mod Ronggolawe og ransomware generelt

”Bedre sikkert end undskyld” burde være mantraet for alle, der selv har den mindste chance for at blive påvirket af ransomware. Moderniserede flykaprere har værktøjer og viden til at tage dine værdifulde data uden for meget indsats. Ronggolawe er blot en af de trusler, du kan forvente i daglig brug, så du har brug for en ordentlig beskyttelse 24/7. Dette er nogle forholdsregler, du skal tage i betragtning:

- Installer og hold dig opdateret anti-malware software til enhver tid. Enten Windows Defender eller en tredjepartsløsning.

- Holde Windows Firewall altid på.

- Aktiver Cloudbaseret beskyttelse PÅ.

- Åbn Windows Defender.

- Vælg beskyttelse mod virus og trusler.

- Vælg indstillinger for beskyttelse af virus og trusler.

- Aktivér skybaseret beskyttelse.

- Installer ikke plug-ins fra ukendte kilder.

- Åbn ikke spam-e-mail. Slet det med det samme.

Dette skulle afslutte denne artikel. Vi håber, du fandt det, du ledte efter. Glem ikke at fortælle os om din oplevelse med Ronggolawe i kommentarfeltet nedenfor.

RELATEREDE HISTORIER, DU SKAL KONTROLLERE:

- KB4012598 lapper Windows XP / Windows 8 mod WannaCry

- Hvad er forskellen mellem WannaCry og Petya

- Undgå ransomware-angreb med CyberGhost Immunizer

- Forhindre fremtidige ransomware-angreb med dette gratis værktøj

- Wannacry og Petya skubber brugere til at opgradere til Windows 10

- ronggolawe ransomware

Friendoffriends

Friendoffriends